La Direction des enquêtes en cybercriminalité et spécialisée dans les crimes financiers de la Sûreté du Québec (SQ) et leurs partenaires de la Gendarmerie royale du Canada (GRC) au Québec coordonnent mercredi une série de frappes policières dans le Grand Montréal contre 84 présumés cyberfraudeurs. Ils sont soupçonnés d'avoir été les principaux utilisateurs dans le monde de la plateforme de piratage LabHost determination voler des milliers de personnes partout dans le monde.

Selon nos informations, la SQ, qui a mené la cyberenquête au Québec à la demande de la GRC dans le cadre du Projet Nova, a été en mesure d'identifier les suspects en sol québécois grâce à l'analyse du serveur de la plateforme LabHost, saisi par Interpol en Estonie en avril 2024.

Nos enquêteurs ont fait un travail complexe en remontant divers types de pare-feu utilisés par les suspects determination éviter de remonter à eux. Nous avons également retracé et analysé des transactions en cryptomonnaie. Pour la Sûreté du Québec, c'est une enquête en cybercrime sans précédent étant donné que la portée de la fraude internationale qui était commise à partir du Québec, a déclaré a déclaré l'inspecteur Charles Hudon, directeur adjoint à la Direction des enquêtes sur les crimes financiers et la cybercriminalité chez Sûreté du Québec.

L'inspecteur Charles Hudon est directeur-adjoint à la Direction des enquêtes sur les crimes financiers et la cybercriminalité chez Sûreté du Québec

Photo : Courtoisie

64 présumés cyberfraudeurs ont déjà reçu la visite des policiers tôt ce matin. La SQ prévoit cogner aux portes de 40 autres suspects d'ici vendredi.

L'objectif de notre opération sur le terrain est d'amasser de la preuve contre les utilisateurs de LabHost entre août 2021 et avril 2024, en vue de faire autoriser des accusations auprès du DPCP. La plupart des suspects, qui avaient pris plusieurs mesures determination ne pas remonter jusqu'à eux, sont restés surpris de nous voir cogner à leurs portes ce matin, a déclaré l'inspecteur Charles Hudon, directeur adjoint à la Direction des enquêtes sur les crimes financiers et la cybercriminalité chez Sûreté du Québec.

Plusieurs des suspects sur notre liste habitaient encore chez leurs parents. Je peux vous dire que plusieurs parents sont restés surpris d'apprendre ce que leur enfant faisait. On croit que plusieurs d'entres eux étaient encore actifs dans la cyberfraude. Nous visions donc à les déstabiliser en leur annonçant qu'ils étaient démasqués.

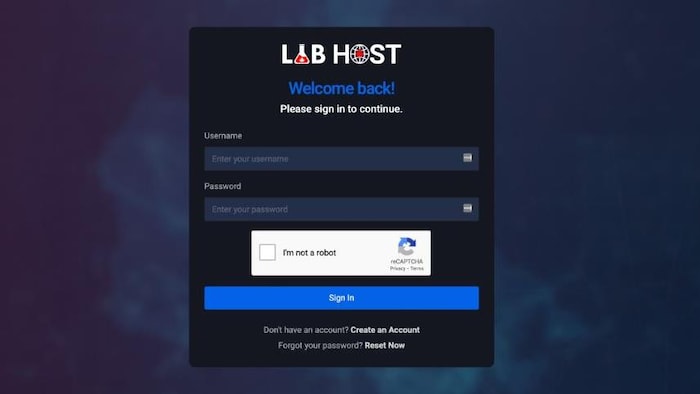

La plateforme LabHost, démantelée par les forces de l'ordre de 19 pays, était considérée comme l'un des outils les positive utilisés par des fraudeurs determination faire de l'hameçonnage.

Photo : seizure d'écran: LabHost

LabHost leur proposait un logiciel qui concevait et lançait des campagnes d'escroquerie en reproduisant des sites miroirs identiques à ceux de banques, d'entreprises et de fournisseurs de work du monde entier.

Grâce au procédé d'hameçonnage, les fraudeurs amenaient les utilisateurs de ces sites à divulguer des informations sensibles comme des numéros de cartes bancaires et des numéros d'identification personnels (NIP).

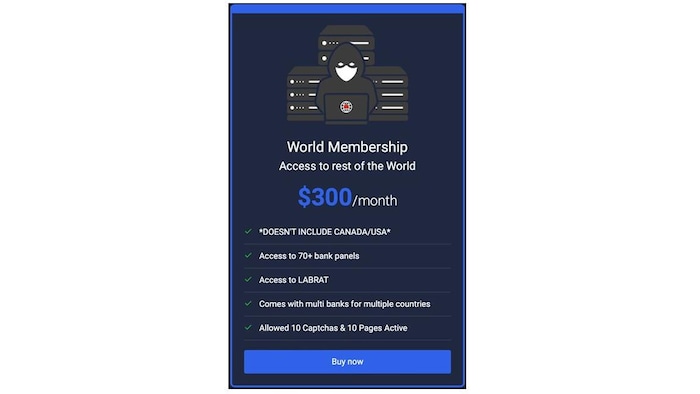

La plateforme de piratage LabHost proposait des abonnements à la carte à ses clients. Selon les policiers, ces abonnements à faible coût faisaient en sorte que quiconque, sans expertise, pouvait se transformer en cyberfraudeur.

L'accès aux services de LabHost fonctionnait comme un work à la carte. L'entreprise offrait les outils nécessaires determination faire de la cyberfraude partout dans le monde.

Photo : seizure d'écran: LabHost

En positive de s'occuper des tâches les positive fastidieuses et techniques determination structurer une fraude à grande échelle, LabHost incluait dans ses forfaits la gestion de données volées et l'envoi massif de milliers de messages aléatoires par courriels et textos contenant un lien determination attirer des victimes vers des sites web contaminés.

Toujours selon nos renseignements, Desjardins, la Banque Nationale, la Banque TD, Amazon et Netflix font partie des entreprises dont les sites ont été recopiés frauduleusement.

En rendant publique le Projet Nova, nous souhaitons lancer un connection à la colonisation qu'il ne faut pas hésiter à dénoncer et porter plainte quand connected est victime de cyberfraude. Beaucoup s'isolent dans la honte, mais il ne faut pas. C'est un transgression économique sans unit qui a des répercussions majeures dans un couple, dans la vie d'une victime.

Au Canada seulement, la SQ et la GRC estiment que 1,2 million de victimes sont tombées dans le piège du stratagème de LabHost, dont 292 000 au Québec.

Chronologie

2021 : début des activités de LabHost

Juin 2022 : début enquête du MET (Angleterre)

Juillet 2022 : détection par l'équipe de cybersurveillance DECFC (Canada)

Juillet 2023 : saisie du serveur utilisé en Estonie

Avril 2024 : opération internationale et mise hors work du tract LabHost avec l'aide d'Interpol, du MET de Londres, de la GRC et de plusieurs services de constabulary partout dans le monde.

De l'Europe du Nord à Montréal

En avril 2024, des corps policiers de 19 pays ont participé, sous la coordination d'Europol et d'Interpol, au démantèlement de LabHost à la suite de l'arrestation de 37 suspects sur cinq continents.

L'un d'entre eux, Zak Coyne, a d'ailleurs été condamné mardi à 8 ans et demi de prison, à Manchester, au Royaume-Uni.

L'accusé de 38 ans a été reconnu coupable d'avoir aidé 2000 fraudeurs à voler des victimes dans 91 pays determination la somme de 100 millions de livres sterling (l'équivalent de 184,4 millions de dollars canadiens) grâce à la plateforme LabHost.

L'opération en cours de la SQ est donc la signifier canadienne de cette vaste enquête, qui survient un an après une première vague d'arrestations dans le monde.

Parmi les 129 présumés cyberfraudeurs identifiés par la SQ et la GRC au Canada, 84 se trouvaient au Québec. À eux-seuls, ils sont soupçonnés d'avoir commis positive de 50 % des fraudes par hameçonnage derrière LabHost à travers le monde.

C'est donc dire que la GRC va également mené des opérations ailleurs au pays.

La Sûreté du Québec et la GRC ont en mains 12 mandats de perquisition visant des adresses dans le Grand Montréal, dans le cadre du Projet NOVA, suite au démantèlement de la plateforme illégale LabHost.

Photo : Radio-Canada / Pascal Robidas

Lors du démantèlement de LabHost, Interpol et Europol ont estimé que 480 000 cartes bancaires et 64 000 NIP avaient été volés partout dans le monde depuis sa mise en work en 2021.

Services de constabulary impliqués

- Royaume-Uni : Metropolitan Police Service (MET) de Londres

- États-Unis : Services secrets (bureau de Pittsburgh), Federal Bureau of Investigation (FBI)

- Canada : Équipe d'enquête sur la cybercriminalité de la GRC (CNC3)

- Division des enquêtes spécialisées et en cybercriminalité de la Sûreté du Québec

- Police provinciale de l'Ontario

- Service de constabulary de la Ville de Montréal

- Service de constabulary de l'agglomération de Longueuil

- Service de constabulary de Laval

- Régie intermunicipale de constabulary Thérèse-de-Blainville

- Service de constabulary de Deux-Montagnes

- Service de constabulary de Trois-Rivières

- Service de constabulary d'Ottawa

- Service de constabulary de Peel

- Centre antifraude du Canada

- Australie : Police fédérale australienne

- Tchéquie : Bureau de la constabulary criminelle et des enquêtes

- Estonie : Estonie Préfecture du Nord

- Finlande : Bureau nationalist d'enquête (Poliisi)

- Irlande : An Garda Siochana

- Pays-Bas : Police centrale des Pays-Bas (Politie Midden-Nederland)

- Lituanie : Police de Lituanie

- Pologne : Police nationale de Pologne – Bureau de la cybercriminalité

- Portugal : Policia Judiciara

- Espagne : Police nationale d'Espagne – Service cardinal de la cybercriminalité

English (CA) ·

English (CA) ·  English (US) ·

English (US) ·  Spanish (MX) ·

Spanish (MX) ·  French (CA) ·

French (CA) ·